E’ oramai noto a tutti che nei giorni scorsi sono stati rivelati dei difetti nella progettazione dell’architettura di numerose famiglie di microprocessori, utilizzati in larga parte dei dispositivi elettronici che ognuno di noi usa quotidianamente.

E’ una situazione sostanzialmente nuova, perchè pur non essendo la prima volta che si riscontra un difetto hardware, in passato si è trattato di malfunzionamenti facilmente risolvibili, e comunque limitati ad un numero relativamente ristretto di pezzi.

Molto si è scritto sull’argomento, e non sempre in maniera corretta dal punto di vista tecnico. Vale quindi la pena fare qualche precisazione, senza scendere in tecnicalità che sono sempre difficili da seguire.

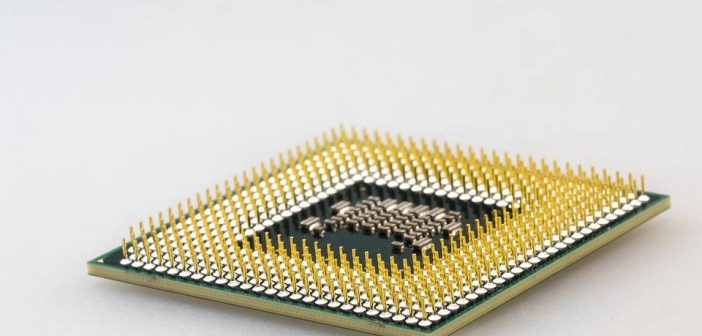

- Le due vulnerabilità scoperte – denominate Meltdown e Spectre – derivano da un difetto hardware insito nell’architettura di molti microprocessori moderni, ma non di tutti.

- Mentre è facile correggere i difetti (bug) del software, non c’è modo di risolvere quelli hardware, se non sostituendo la CPU con una che non contiene il difetto. E dato che al momento queste non esistomo ancora, questo significa che sarà necessario attendere nuove, future generazioni di chip per avere un PC o un server privo di questi difetti.

- Tutto quello che si può fare per limitare le vulnerabilità, è quello di agire lato software per mitigare il problema. Questo significa che il problema hardware rimane inalterato, ma si modifica il sistema operativo in modo da evitare il presentarsi delle situazioni di rischio note.

- Il concetto è forse più chiaro con un paragone nel mondo che conosciamo tutti: è come se su una autostrada si fossero aperte due buche (i bug). La soluzione ottimale sarebbe di ripristinare la continuità del manto stradale, ma visto che questo non è possibile, una soluzione praticabile è quella di modificare la segnaletica orizzontale in modo da prevenire che un veicolo ci caschi dentro. Ovviamente per scansarle sarà necessario ridurre la velocità.

- Questa mitigazione ha infatti un costo in termini di performance. E’ pressochè impossibile fare previsioni sensate, vista la quantità gigantesca dei computer interessati: bisognerà vedere sul campo quanto impatteranno le correzioni, e tenere presente che differenti ambiti di utilizzazione patiranno ‘costi’ differenti.

- Le tecniche di mitigazione sono fondamentalmente le stesse per tutti i fornitori di sistemi operativi: non c’è un marchio ‘x’ migliore di un marchio ‘y’. Ci possono essere ovviamente differenze marginali dipendenti dal modo in cui verranno implementate, ma complessivamente la barca è la stessa per tutti: mele, pinguini e vetrate.