G-data, produttrice di un noto antivirus, ha individuato un nuovo tipo di cripto-ransomware chiamato Petya. La pecularietà di questa nuova minaccia è che, anziché attaccare singoli file, Petya provvede a criptare l’intero hard disk della vittima.

Il vettore di attacco rimane quello preferenziale, costituito da una email con un link al virus vero e proprio, in questo caso un exe per sistemi windows. Una volta scaricato, il virus altera il Master Boot Record, o MBR, un’area del disco fisso di sistema che contiene le istruzioni base necessarie a caricare il sistema operativo, ed inserisce il codice malevolo. Fatto ciò, dopo pochi istanti visualizza una finta pagina blu di crash (l’infame Blue Screen of Death degli errori non gestibili di Windows), e riavvia il computer per completare l’attacco.

Al riavvia viene mostrata una videata simile a quella dell’utilità di verifica del disco (chkdsk) che viene spesso eseguita all’avvio quando lo spegnimento del PC non è stato regolare.

Le differenze con i messaggi del chkdsk sono però molto evidenti.

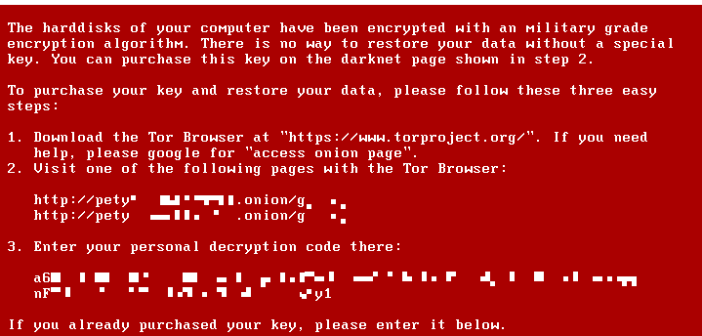

Al termine della criptazione viene visualizzata la solita videata di richiesta di riscatto, preceduta da un minaccioso teschio, in ansii-art.

Anche in questo caso con un po’ di attenzione è possibile evitare l’infezione:

- Per potere alterare il Master Boot Record, il virus ha bisogno del consenso del Controllo Account Utente, la videata con lo scudo che appare quando si lancia un programma che richiede accessi particolari al sistema. E’ sempre buona norma evitare di darlo incondizionatamente, ma di chiedersi sempre prima perché mai un allegato dovrebbe richiedere accesso a risorse protette. Soprattutto, NON disattivate il controllo account utente: potrà essere anche fastidioso in qualche occasione, ma meglio un piccolo fastidio in più che un grande problema dopo.

- In questo caso il virus, pur con caratteristiche peculiari, ha una struttura tradizionale, per cui è gestibile dai normali antivirus basati sulle ‘firme’ (signature). Quindi un buon antivirus, ovviamente aggiornato, è sicuramente d’aiuto.

- Qualora doveste trovarvi con la videata della falsa verifica disco, è bene sapere che interrompendo tempestivamente il processo, spegnendo il PC quanto prima possibile, è normalmente possibile recuperare i dati non criptati da parte di tecnici preparati. Il processo di codifica di un hard-disk è infatti una operazione estremamente lunga. D’altro canto bisogna mettere in conto che l’interruzione della codifica potrebbe lasciare il disco fisso in uno stato tale da rendere impossibile sia il recupero dei dati che il pagamento del riscatto.

Le foto del virus sono di G-Data