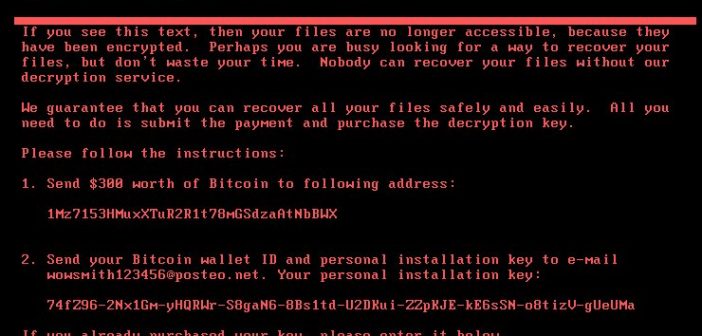

Non si era ancora placato il clamore mediatico provocato da Wannacry, che il mondo intero è ancora in subbuglio per un’altra minaccia informatica. Mezzo mondo è nuovamente in tilt per l’aggressione di un nuovo criptovirus. In un primo momento i danni sembravano essere provocati da una mutazione del già noto Petya. Varie analisi hanno nelle scorse ore stabilito che, pur condividendo una parte suo del codice, ha un diverso modus operandi e probabilmente diverse finalità. Questo ha prodotto una certa incertezza anche sulla sua denominazione, ed è oggi noto con vari nomi: NewPetya, NotPetya, ExPetr, (…).

La stampa di tutto il mondo ha rilanciato la notizia come un nuovo attacco informatico globale. A me pare una terminologia errata e fuorviante. Un attacco, in informatica come in guerra, è una azione coordinata mirata al raggiungimento di uno o più obiettivi specifici. Un attacco, ad esempio, è stato quello del 21/10/2016 al servizio DNS di Dyn, che sfruttando una rete di sistemi IoT compromessi (principalmente telecamere) ha mandato in tilt per mezza giornata un numero rilevante di servizi erogati via rete.

Ma il virus NewPetya non sembra avere un obiettivo specifico, se non quello di distruggere dei dati. Varie fonti affermano di avere le prove che l’infezione si sia originata sfruttando il servizio di aggiornamento on-line di un programma ucraino denominato MeDoc, che nel paese baltico è lo standard de facto per la gestione delle tasse. L’esplosione dirompente dell’infezione è stata invece dovuta al meccanismo di propagazione, che utilizza diversi metodi per trovare una breccia, costituita da un PC vulnerabile, e attraverso quel computer propagarsi all’interno delle reti locali. Niente email di fishing, in questo caso.

Ma, d’altro canto, nulla di particolarmente nuovo sotto il sole. Il mondo informatico è stato ripetutamente scosso da infezioni virali nei pochi lustri della sua storia. Pare, però, che in questo ambito le esperienze negative – stranamente – non portino giudizio. Di pandemie informatiche ce ne sono state in passato più di una. Virus come Sasser, Cernobyl, Melissa sono solo i primi di una lunga lista di malware che hanno fatto danni a livello globale in epoche in cui la diffusione di internet – e quindi l’interconnessione di computer – era bem poca cosa rispetto ai livelli odierni.

Ma la cosa più assurda è che la vulnerabilità usata da NewPeya per replicarsi da rete a rete è la stessa usata dal virus Wannacry una manciata di giorni or sono. Se quindi i PC interessati fossero stati aggiornati con le misure di sicurezza rese disposibili da Microsoft già nel mese di marzo (MS17-010, anche per XP), non avrebbero corso il rischio di essere infettati, ed i danni sarebbero stati molto più contenuti. Chiudere le vie di aggressione a NewPetya richiede giusto due azioni: scaricare ed installare la patch di sicurezza adatta alla propria versione di windows, e disabilitare – se non usate – le condivisioni amministrative di windows. Operazioni per nulla lunghe o complesse.

Qualche decina di secondi da investire per migliorare il livello di protezione dei propri PC non dovrebbero costituire un grande problema per nessuno. Ma la realtà dimostra che questo non è vero, alla luce delle notizie di stampa che narrano di aziende, anche nostrane, costrette a mettere i dipendenti in cassa integrazione per il blocco delle proprie macchine.

E’ una situazione di cui bisognerebbe, finalmente, prendere coscienza. La nostra economia dipende oramai strettamente dal substrato informatico su cui è fondata, ed il suo buon funzionamento non dovrebbe essere dato per scontato. Come per tutte le attività umane comporta dei rischi, che sono valutabili oggettivamente, e che possono essere contrastati efficacemente.

Se il sistema invulnerabile non esiste – come la storia di stuxnet concretamente dimostra – è altrettanto vero che possono essere prese delle misure per contrastarne gli effetti e ridurre i danni. Quello che serve è però una filosofia della sicurezza, che, alla pari di altri settori della nostra vita quotidiana, metta la nostra organizzazione sociale in grado di ridurre efficacemente i fattori di rischio.

Per farlo bisogna però metabolizzare l’idea che gli eventi di queste settimane non sono frutto di un attacco deliberato, e quindi con un bersaglio specifico, bensì la manifestazione della debolezza intrinseca di larghi strati della nostra società a minacce che esistono da ben prima della diffusione di internet, che la connettività globale di oggi ha solo reso potenzialmente più dannose, ma che continueranno ad esistere.

E’ quindi necessario attrezzarsi, ed ad ogni livello, per rivedere questa situazione. Certo, correggere queste debolezze spesso non è una impresa banale e soprattutto – come ripeto sovente – non si risolve giusto acquistando una tantum della tecnologia. La sicurezza è un abito mentale che dovrebbe essere presente nell’analisi di tutti i processi della nostra società moderna.

Certo è che non possiamo continuare ad ignorare quello che accade attorno a noi. Perché errare è umano. Ma perseverare è diabolico.

La foto del titolo è di Symantec.