I nuovi notebook di Lenovo hanno un grosso problema di sicurezza. La falla è localizzata in una programma pubblicitario definito Superfish Visual Discovery, che si occupa di trovare link pubblicitari analizzando il traffico dei siti visitati. Ma nocciolo della questione non è la sconveniente invadenza dei pop-up di un programma pubblicitario che non ci si aspetterebbe di trovare in una apparecchiatura nuova di zecca.

Il problema serio, invece, è che per potere analizzare a scopo pubblicitario anche il traffico sicuro https, questo programma – a tutti gli effetti uno spyware – utilizza una tecnica di hacking nota come man-in-the-middle. In parole povere, fa credere al browser di essere il sito legittimo, esibendo falsi certificati di sicurezza, ed intercettando tutto il traffico, compreso quello sensibile come quello che generiamo quando facciamo attività di pagamento e-commerce o di home banking.

Questo comportamento apre una voragine di sicurezza, dato che sfruttando questa tecnica a scopo malevolo un ignaro utente può essere tranquillamente rendirizzato su un sito tarocco, senza ricevere alcun tipo di segnalazione, ed essere quindi indotto a ritenerlo affidabile.

Lenovo sino ad ora ha minimizzato la portata del fatto, che da più parti è considerato un grosso autogoal per quella che è, al momento, la più grande azienda produttrice di PC. Ha comunque messo in linea una pagina contenente sia le istruzioni per la rimozione, che un tool di disinstallazione: rimuovere superfish non è infatti una cosa banale.

Se avete acquistato un PC di queste famiglie negli ultimi mesi è consigliabile verificare se il SuperFish sia o no installato e, in caso positivo, rimuoverlo tempestivamente.

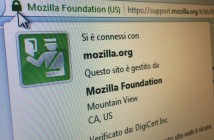

Ricordo che per verificare l’attendibilità di una connessione https è generalmente possibile cliccare sull’icona con il lucchetto, vicino all’indirizzo del sito, per avere tutte le informazioni necessarie. Se dovesse risultare che l’azienda che ha rilasciato il certificato sia ‘Superfish, inc’ significa che il sistema è ancora non sicuro così come la pagina che state visitando.

Ultima nota: dato che firefox utilizza un archivio di certificati autonomi e separati da quelli del sistema operativo, non è detto che sia interessato a questa debolezza. E’ però prudente verificare che nell’archivio delle certificate authority non compaia il certificato incriminato, seguendo le istruzioni presenti sulla pagina dell’azienda cinese.

foto di Kai Hendry