Sta cominciando a diffondersi anche in Italia una nuova versione del ransomware TeslaCrypt. Denominata 3.0, questa nuova versione è stata creata il 12/1/2016. A dare la notizia è BloodDolly, l’autore del TeslaDecoder, l’applicazione in grado di decodificare i file criptati dal ransomware. La nuova reincarnazione del virus ora codifica i file usando nuove estensioni (.xxx, .ttt, .micro) ed utilizza una nuova tecnica per lo scambio delle chiavi di crittografazione.

Le precedenti versioni di TeslaCrypt avevano una debolezza crittografica che ha consentito lo sviluppo di un programma in grado invertire gli effetti dell’infezione. Dall’analisi di BloodDolly sembrerebbe che anche in questa nuova versione la vulnerabilità continui ad essere presente, per cui dovrebbe essere relativamente adattare il tool di decrittazione alla nuova versione.

Continua a leggere qui.

15 commenti

Ma questo tesla decoder dove lo trovo?

Sul sito beepingcomputer -> http://www.bleepingcomputer.com/virus-removal/teslacrypt-alphacrypt-ransomware-information

Ho provato a seguire le istruzioni, ma pare che attualmente il tesladecoder non funzioni sui files con estensione .micro. Speriamo che BloodDolly risolva velocemente il problema.

Salve. Purtroppo tale vulnerabilità pare non sia più presente, stando a http://www.bleepingcomputer.com/news/security/teslacrypt-decrypted-flaw-in-teslacrypt-allows-victims-to-recover-their-files/

Sì, ma sembra essere immutata la debolezza principale di teslacrypt, quella di conservare la chiave di decrittazione sul computer vittima.

Come trovo la mia chiave di decriptazione?

Sul forum di bleepingcomputer.com c’è un gruppo di supporto per TeslaCrypt, ma – come dicevo anche in altri commenti – NON è ancora possibile decodificare la nuova versione 3.0

Salve!

circa un mesetto fa sono stato attaccato da un malware che in circa un paio di ore mi ha crittografato 2 TB di dati convertendoli in .crypt ho provato ad usare le copie shadow di Windows ma purtoppo non funziona sulle unita esterne dal sistema operativo in uso, con recuva sono riuscito a recupera i miei vecchi file ma erano lo stesso criptati, volevo sapere se i file in .crypt sono recuperabili e se fanno parte della stessa famiglia di tesla crypt 3.0??

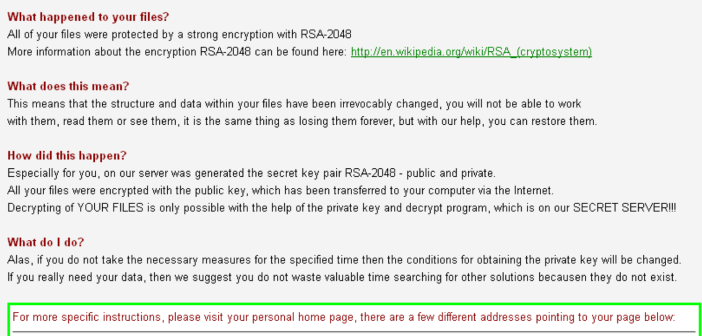

l’estensione crypt è usata da vari ransomware, per cui sarebbe necessario avere qualche informazione in più, come ad esempio la videata della richiesta di ‘riscatto’. Dato che l’infezione è abbastanza recente potrebbe essere stato attaccato dal ransomware ‘Gomasom’, per cui esiste un decrittatore, scaricabile dal sito di bleepingcomputer: http://www.bleepingcomputer.com/news/security/gomasom-crypt-ransomware-decrypted/

Salve Giorgio. Verso la fine di Gennaio scorso il mio pc è stato infettato dal virus avente estensione “.micro”. Il virus è stato rimosso, ma ancora non sono riuscito decriptare i file corrotti. Ti risulta se, ad oggi, sia stata trovata una soluzione per decriptare i file con estensione .micro? Grazie, buona serata. Franco

I .micro dovrebbero essere stati creati da teslacrypt 3.0, che al momento non ha ancora sistemi di decrittazione.

Salve, circa un anno fa (gennaio 2015), il mio computer è stato infettato da CTBlocker e tutti i file (con estensione .jpg, .pdf, ecc) sono stati criptati. L’estensione di questi file è “.wgsyztk”. Ho conservato i file danneggiati, raggruppandoli in una cartella, sperando di riuscire prima o poi a decriptarli. Ora a distanza di un anno, volevo sapere se esiste un rimedio valido.

Grazie in anticipo!

Marco

Purtroppo no: per il CTB Locker non ci sono ancora soluzioni disponibili.

Salve. un conoscente mi ha contattato per un problema di virus. sembra essere un virus della famiglia cryptolocker ecc.. I suoi files sono stati crittografati e trasformati in files con estensione “.crypz”. Nei vari forum e siti che parlano di questa famiglia di virus non ho trovato alcun riferimento a questa estensione. Potete darmi qualche info?

I file sono stati criptati dalla versione 3 del ransomware CryptXXX. E’ una nuova mutazione e al momento non c’è modo di sbloccarli con il decrittatore delle versioni precedenti.